Ce blog traite de la sécurité de l'information par le prisme de l'identité. Les analyses s'appuient principalement sur les environnements Microsoft (Entra ID, MFA, tokens, accès conditionnel), avec des retours terrain et des réflexions de gouvernance applicables au-delà.

Derniers articles

-

Conditional Access Framework v4 — Ordre réel d’activation des politiques [Lire la suite]

-

Conditional Access Framework v4 — CA400 à CA404 : invités et identités externes

Conditional Access Framework v4 — CA400 à CA404 : invités et identités externes [Lire la suite] -

Conditional Access Framework v2026.2.1 - CA200 à CA210 : utilisateurs internes

Le bloc le plus dense du framework [Lire la suite] -

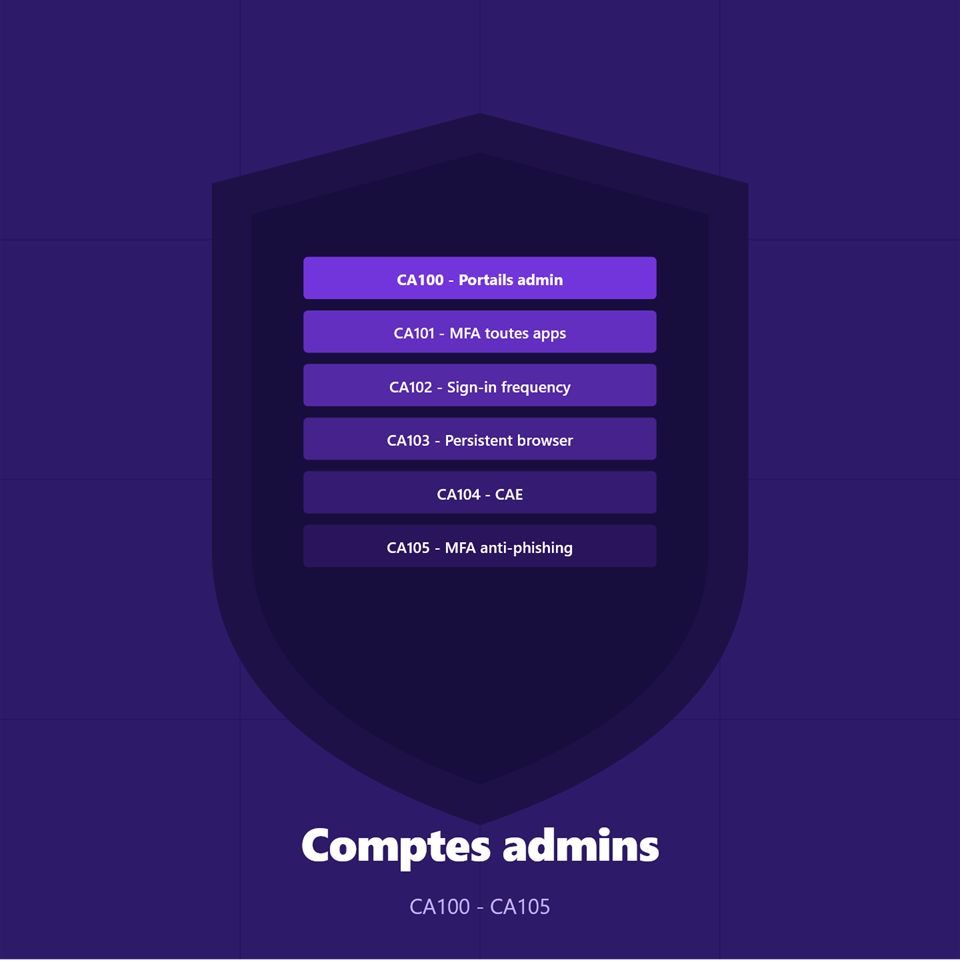

Conditional Access Framework - CA100 à CA105 : comptes à privilèges

Un changement de logique, pas un durcissement [Lire la suite] -

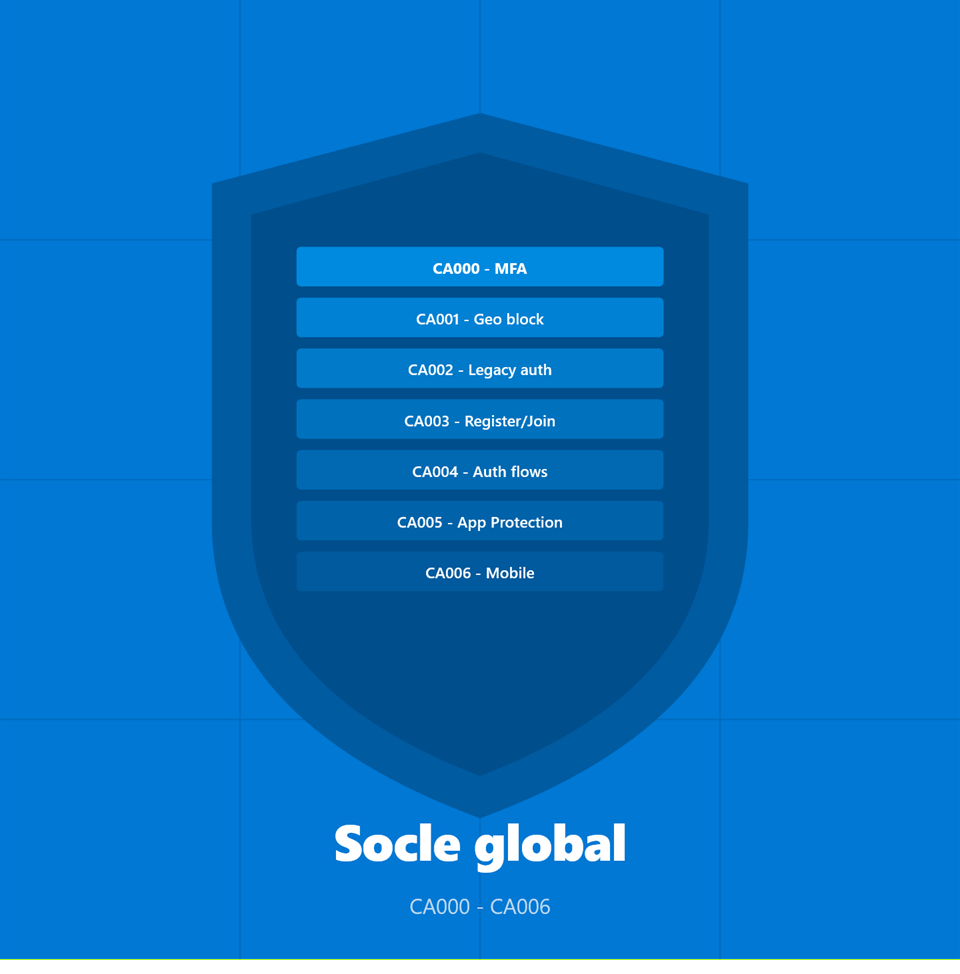

Conditional Access Framework v2026.2.1 - CA000 à CA006 : le socle global

Rôle du socle global [Lire la suite]